Surveillance et sécurité pour stockage cloud S3

Vos données Cloud, protégées des Ransomwares

tamper surveille les opérations sur vos fichiers S3 afin de détecter les signes avant-coureurs d’une cyberattaque ou d’un Ransomware.

Des violations impliquent des données Cloud sur des Buckets S3 mal configurés.

Temps moyen pour chiffrer 100 GB de données sur un Bucket S3 compromis.

Coût journalier moyen d’une PME après un Ransomware sur un Buckets S3.

Notre différence ?

tamper est fait pour le stockage S3

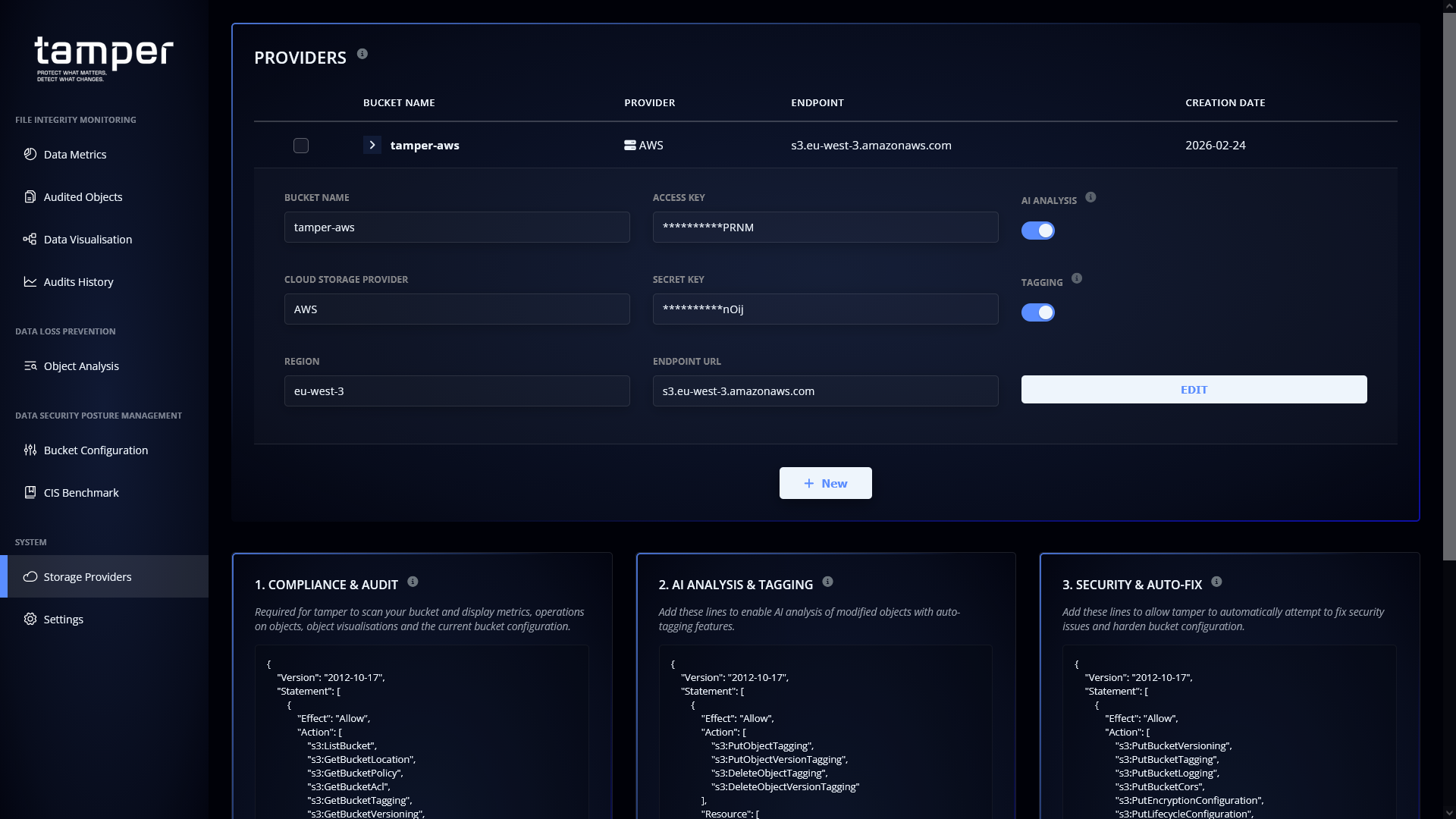

Contrairement aux solutions alternatives, tamper s’intègre nativement avec votre solution de stockage Objet. Aucune configuration complexe, aucun prérequis, zéro limitation.

Testez tamper sur votre Bucket S3, quelle que soit votre solution de stockage Objet.

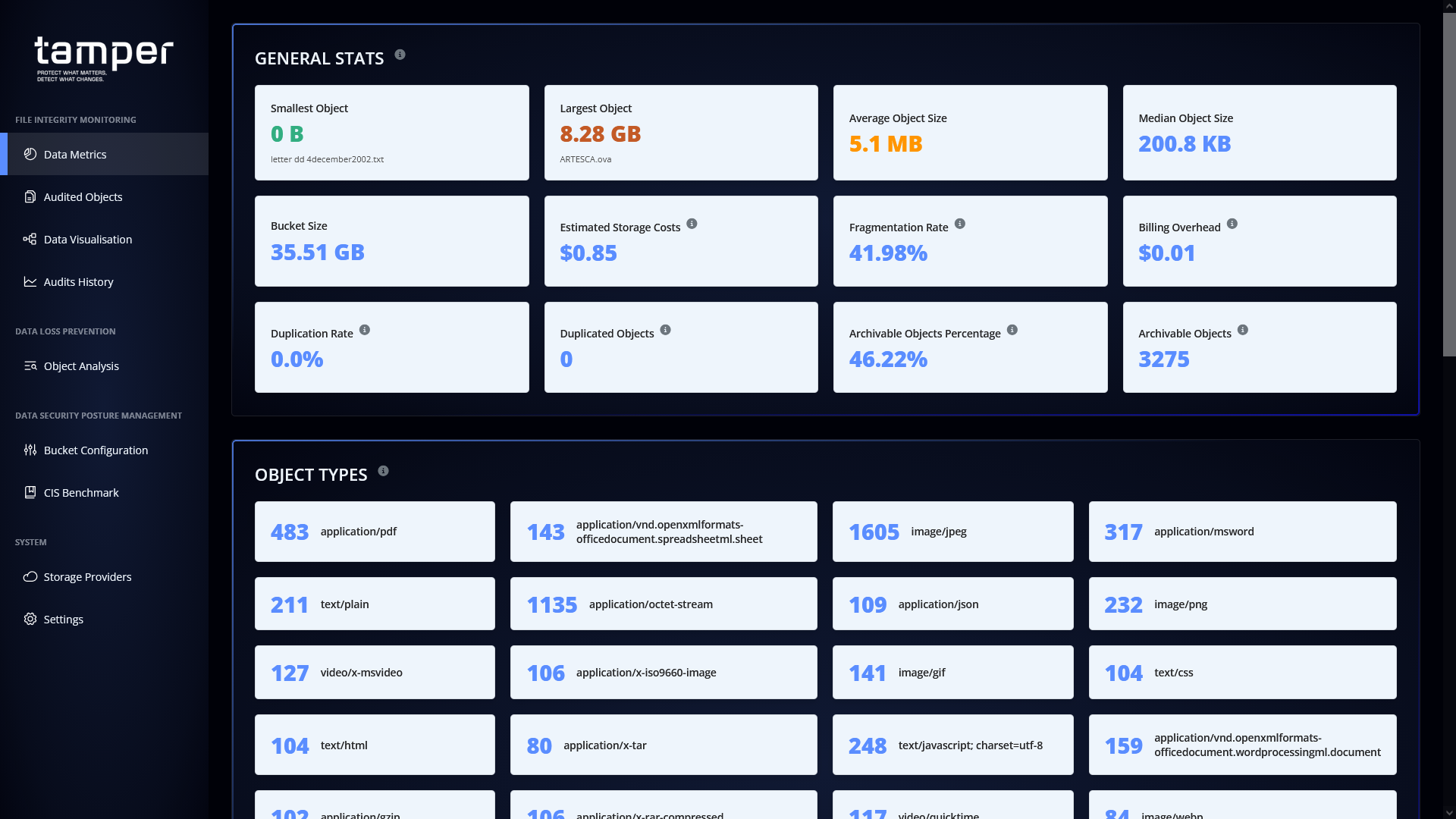

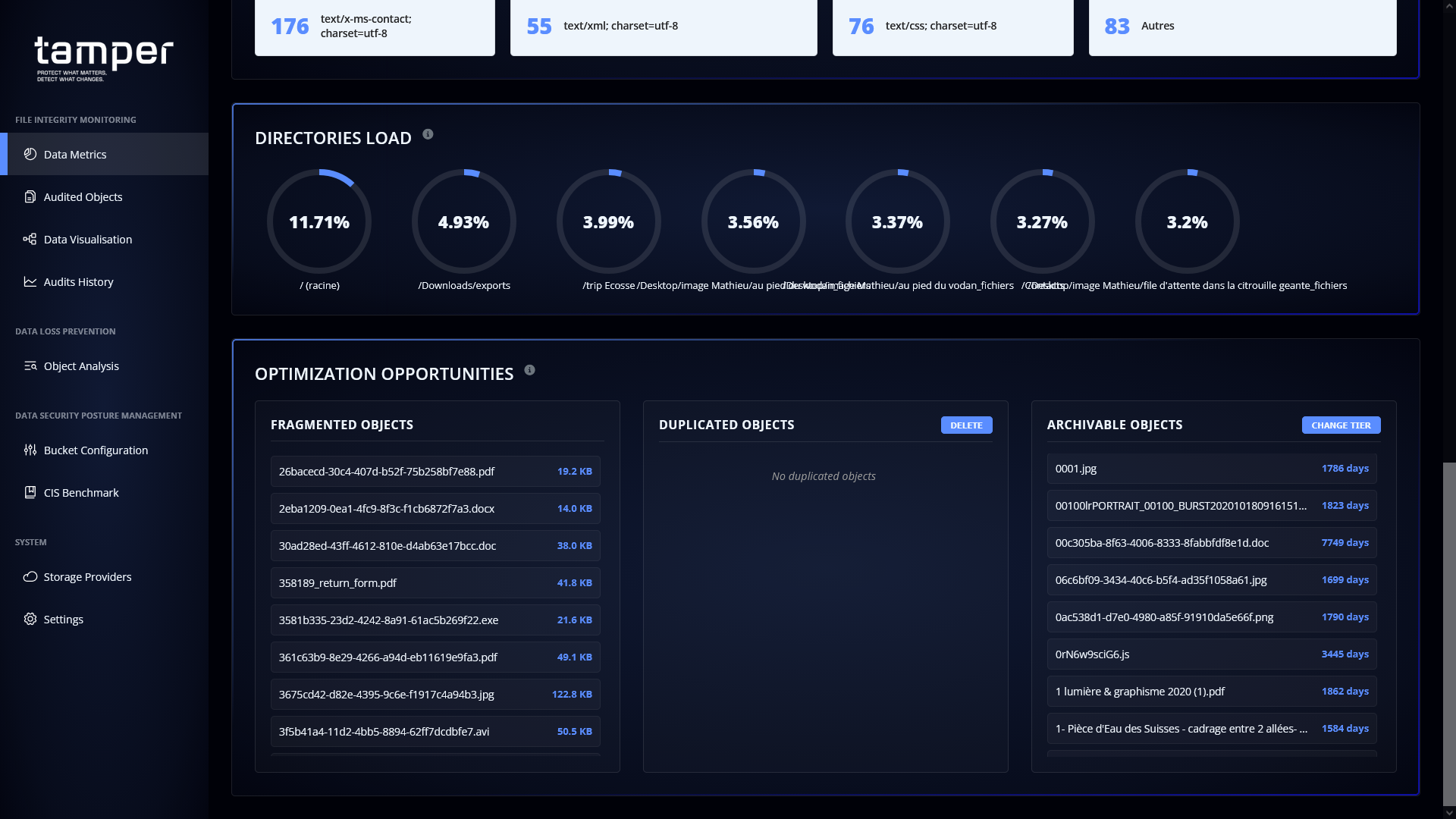

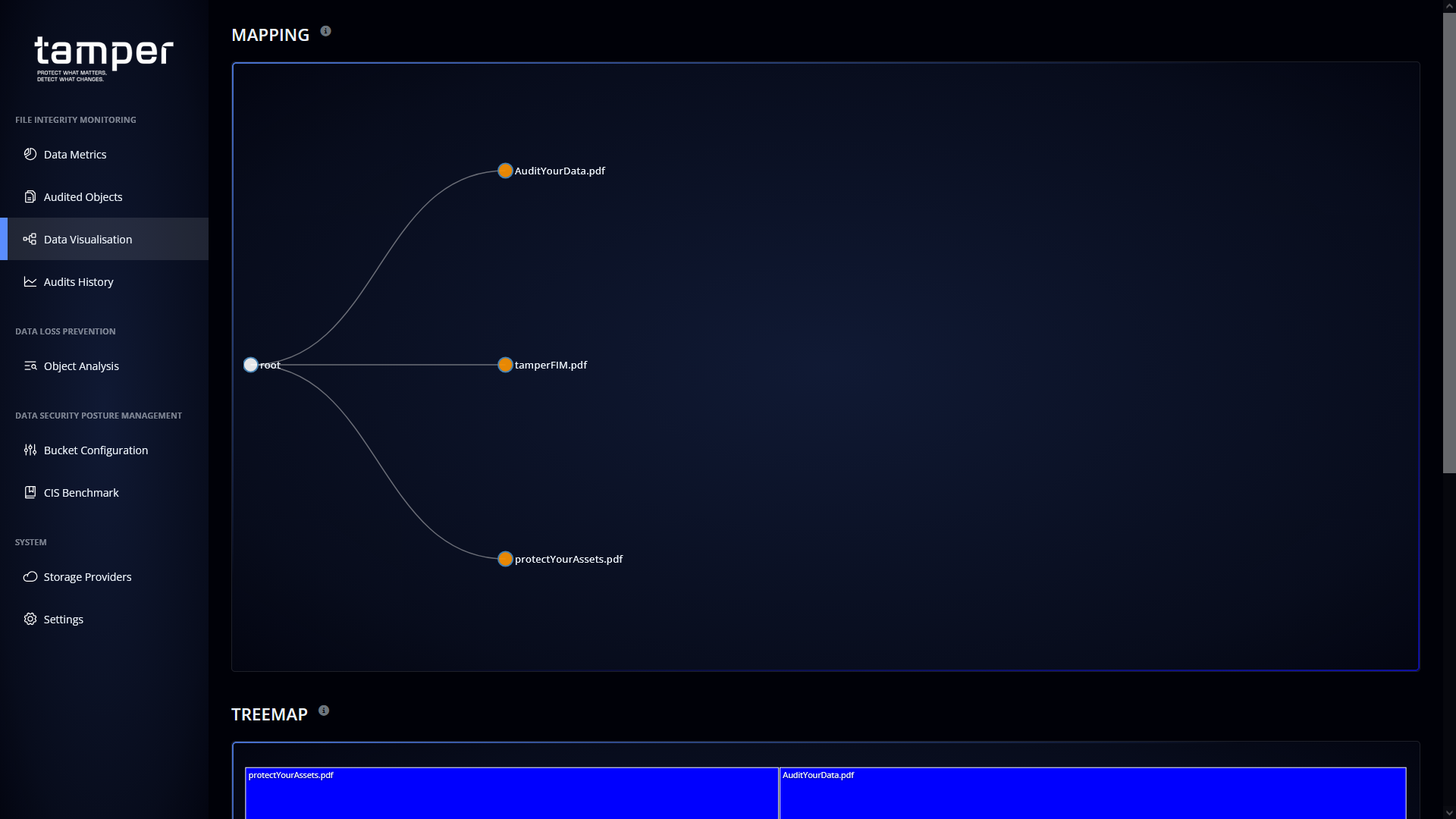

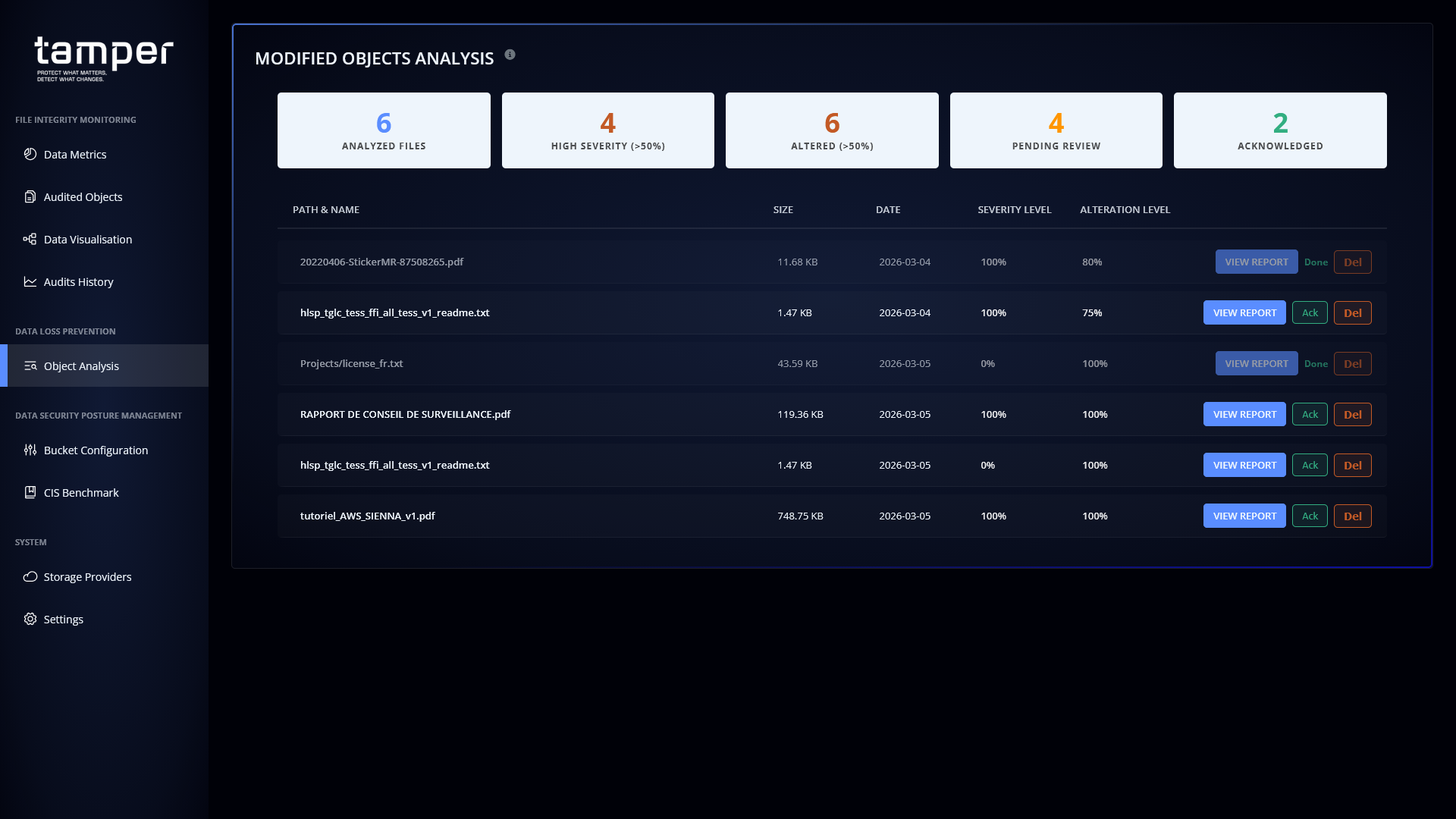

tamper est un FIM, mais il intègre aussi des fonctionnalités de DSPM et de DLP.

File Integrity

Monitoring

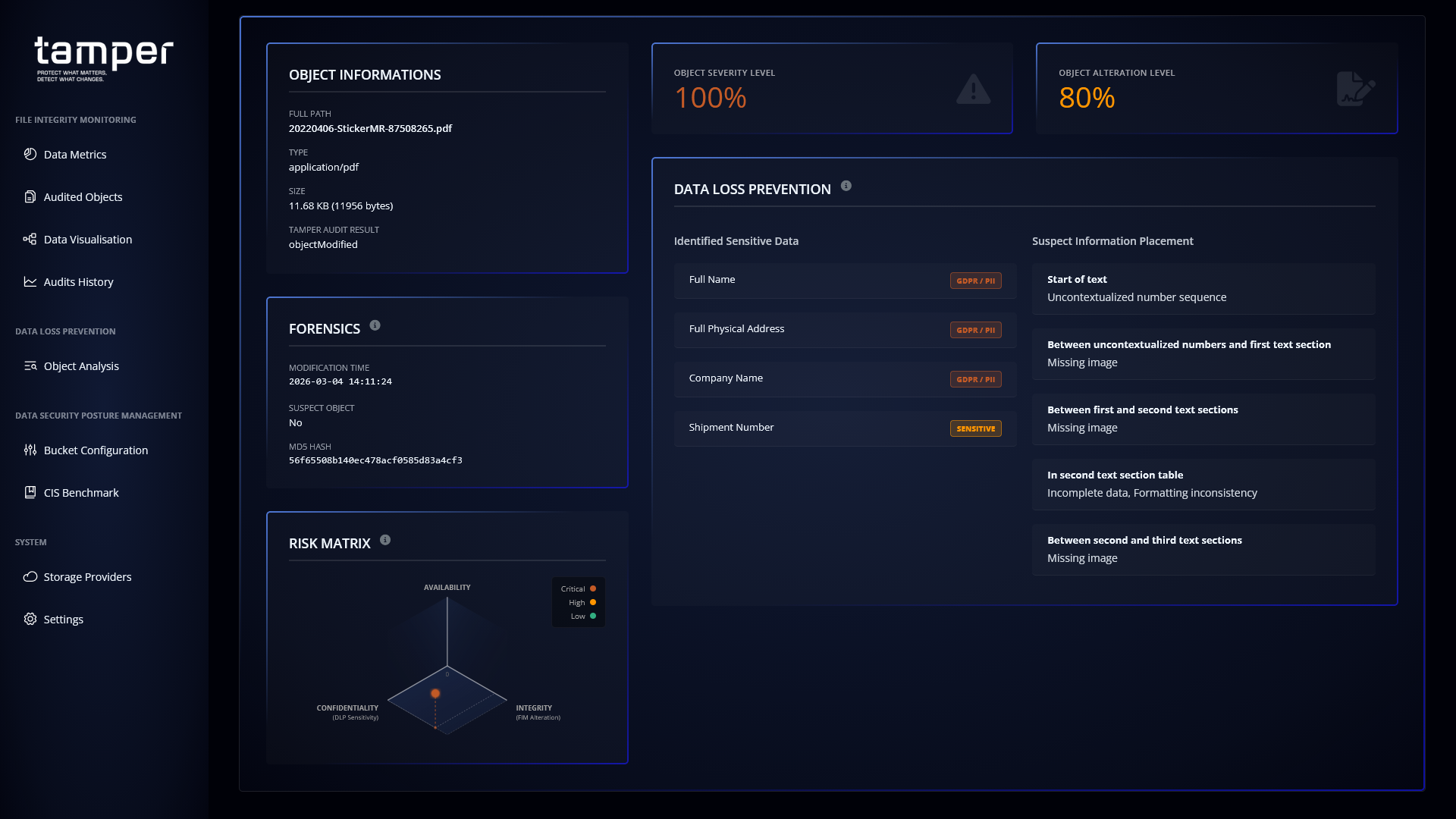

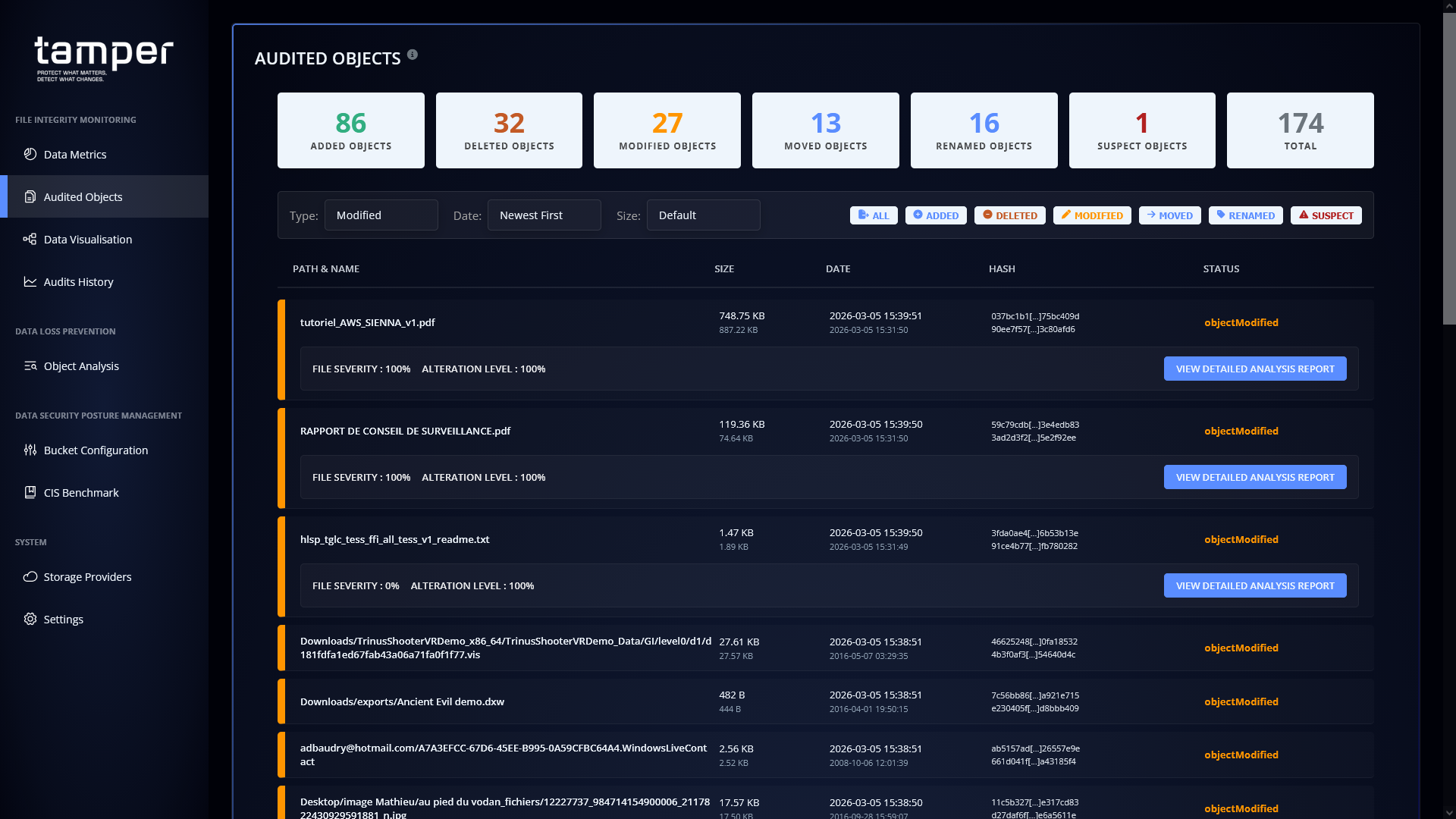

Le FIM garantit l’intégrité de vos données en surveillant en continu les modifications apportées aux fichiers et en détectant toute altération, suppression ou ajout non autorisé. En calculant et comparant les empreintes cryptographiques à chaque audit, il remonte toute anomalie pouvant indiquer une brèche de sécurité, une attaque par ransomware ou une menace interne.

Découvrez le fonctionnement du FIM

Data Security

Posture Management

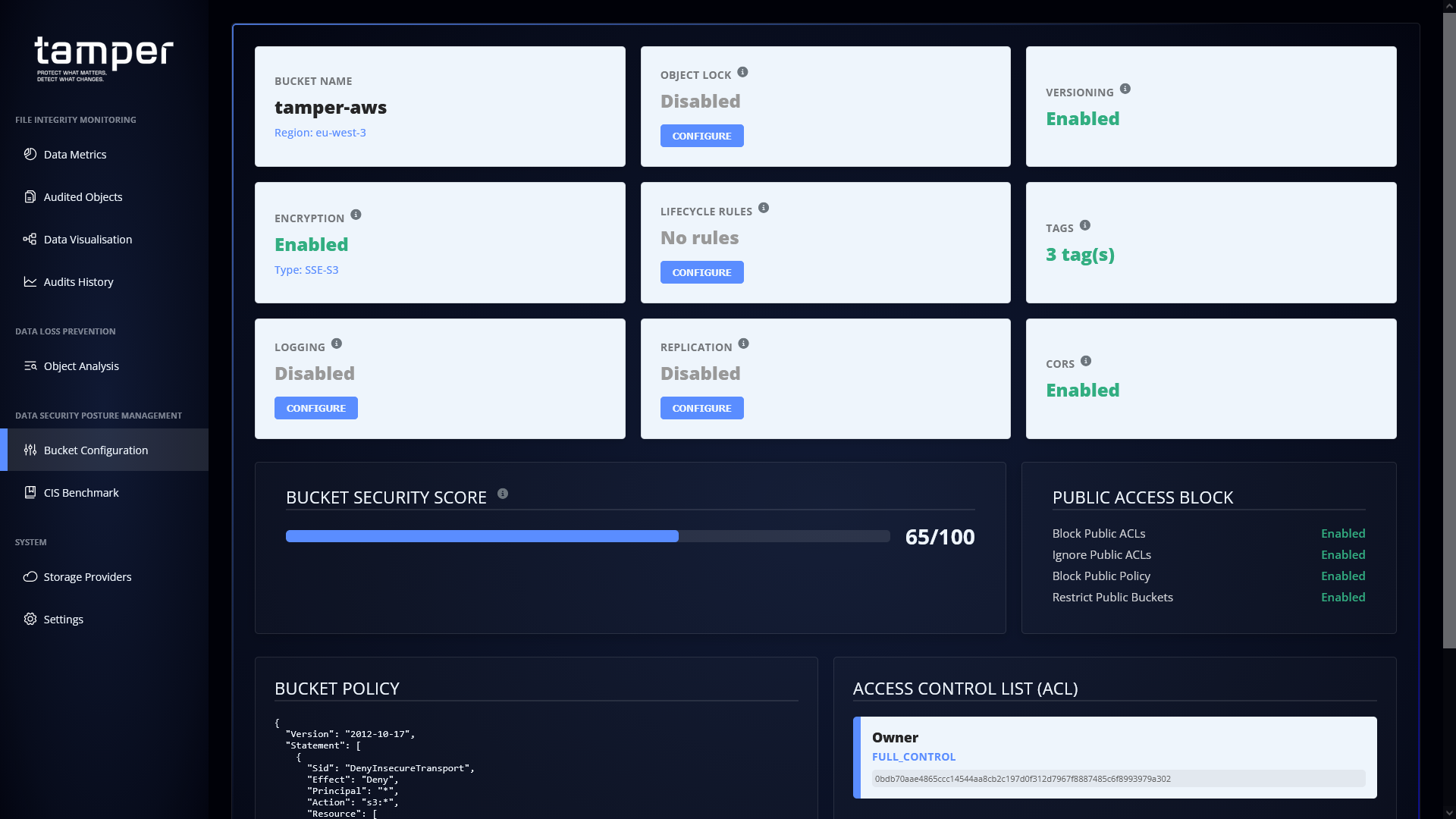

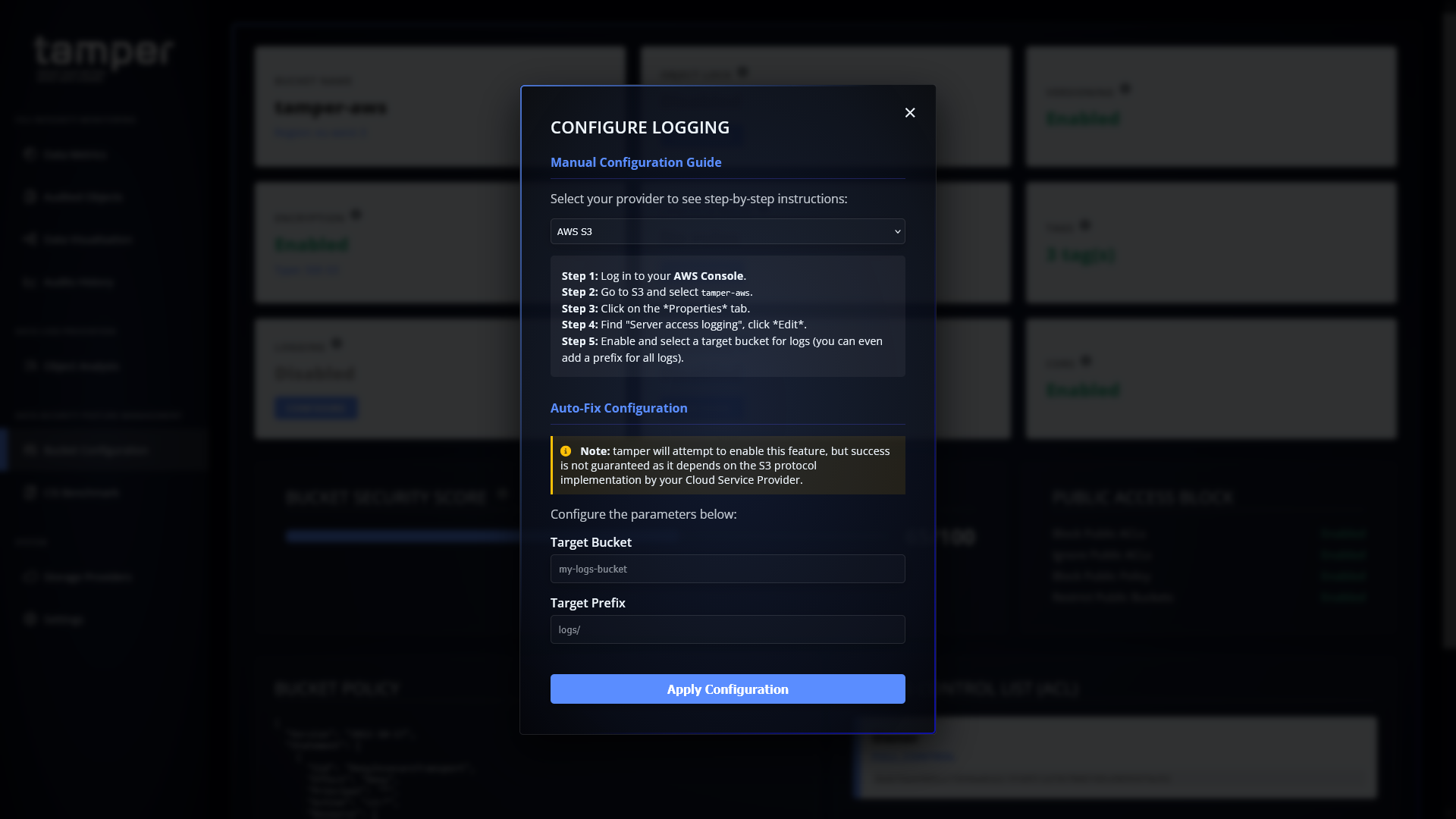

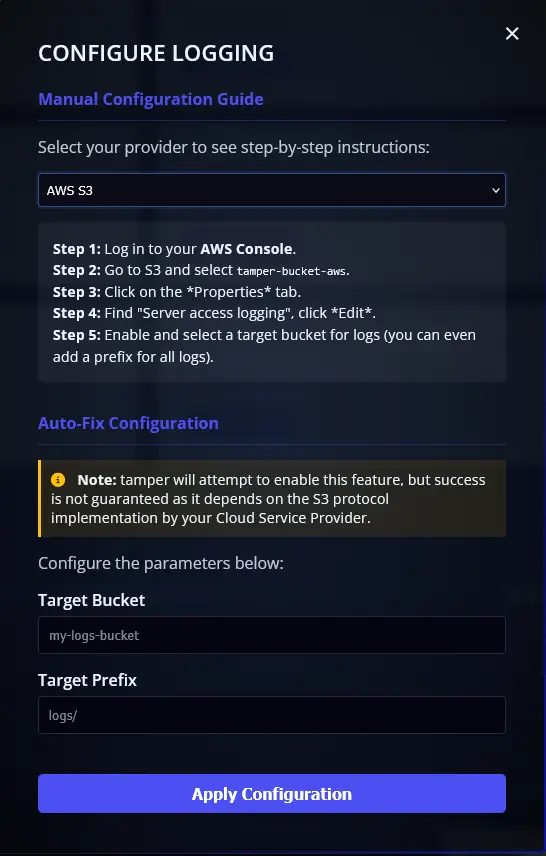

Le DSPM offre une visibilité continue sur la manière dont vos données sont stockées, accédées et protégées au sein de votre infrastructure Cloud. Il analyse les configurations de vos Buckets, les politiques d’accès et les paramètres de chiffrement pour identifier les erreurs de configuration susceptibles d’exposer vos données.

Apprenez en plus sur le DSPM

Data Loss

Prevention

Le DLP protège vos données sensibles contre toute divulgation, fuite ou exfiltration non autorisée en surveillant les flux de données et en appliquant des politiques de sécurité. Le DLP identifie les informations sensibles et empêche leur transmission vers des destinations non approuvées.

Apprenez en davantage sur le DLP

Les risques et les challenges du stockage Cloud

Stockage distant mais risques bien présents !

Les buckets S3 que vous utilisez ne sont pas que de simples destinations pour vos jobs de backup, ni même des espaces temporaires pour le partage de documents sensibles. Ces espaces nécessitent une connaissance approfondie des mesures de sécurité appliquées aux données, des configurations strictes et un monitoring constant !

Le Cloud apporte aussi son lot de challenges

Pour vos données métier critiques, comme vos sauvegardes, vos snapshots de machines virtuelles ou vos logs, le recours à des solutions de stockage Cloud est devenu essentiel. Coûts flexibles, prise en main aisée et scalabilité forte, vous ne pouvez plus passer à côté de ses avantages, surtout dans le cadre de vos PCA/PRA et scénarios de Disaster Recovery, mais cela ne vient pas sans quelques challenges et contraintes.

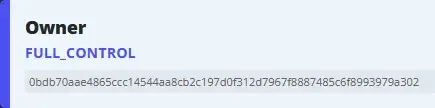

Exposition accidentelle de données sensibles

Une mauvaise configuration d’un Bucket S3 peut exposer des données confidentielles à quiconque. Ce risque est amplifié par la complexité des politiques IAM et des ACL, où une simple erreur humaine peut rendre accessibles des millions de fichiers contenant des données clients, des secrets d’entreprise ou des informations personnelles soumises au RGPD.

Les conséquences incluent des violations de données massives, des amendes réglementaires et une perte de confiance irrémédiable.

La corruption de vos actifs

L’absence de versioning, de réplication ou de sauvegardes régulières expose les organisations à des pertes de données irréversibles en cas de suppression accidentelle, d’attaque par ransomware ou de corruption de fichiers.

Un employé peut supprimer par erreur un répertoire critique, un attaquant peut chiffrer l’ensemble d’un Bucket, ou une défaillance technique peut corrompre des fichiers sans possibilité de récupération. Sans mécanismes de protection, la continuité d’activité et la conformité réglementaire sont gravement compromises.

L’exfiltration de données

Les identifiants compromis permettent à des attaquants d’accéder aux Buckets, d’exfiltrer des données sensibles ou de modifier des fichiers critiques sans laisser de traces.

L’absence de logging, de monitoring en temps réel et de détection d’anomalies rend ces intrusions invisibles pendant des mois, permettant aux attaquants d’explorer l’infrastructure, de cartographier les données et de préparer des attaques ciblées. Les conséquences vont de l’espionnage industriel à la revente de données.

Non-conformités réglementaires

Les obligations légales imposent des mesures de sécurité strictes : chiffrement des données, traçabilité des accès, minimisation des données, droit à l’oubli. Sans une gouvernance rigoureuse et des outils de surveillance continue, les organisations ne peuvent prouver leur conformité lors d’audits ou d’inspections.

L’absence de logging rend impossible la démonstration de qui a accédé à quelles données et quand, l’absence de lifecycle rules empêche la suppression automatique des données obsolètes, et l’absence de chiffrement expose à des amendes pouvant atteindre 4% du chiffre d’affaires annuel mondial en cas de violation RGPD.

La sécurité de vos actifs

Quand plus de 15% des incidents proviennent d’erreurs de configuration et que 35% des données stockées sur le Cloud ne sont pas chiffrées, sans compter la complexité de certaines solutions, assurer la confidentialité de vos actifs peut sembler impossible.

La complexité de la Gouvernance

Toujours plus de comptes, toujours plus d’accès et des solutions de monitoring dépassées. Chaque compte est une porte d’accès potentielle à des ressources critiques, pouvant impacter votre notoriété, votre réputation et votre activité.

Près d’un tiers des brèches découvertes en 2024 impliquaient des accès non-répertoriés, du Shadow-IT aux conséquences bien réelles.

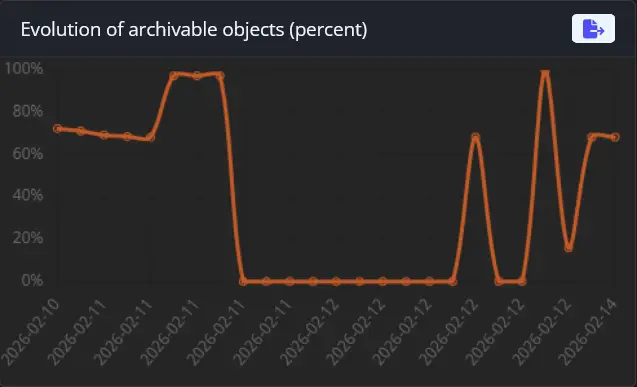

La visibilité sur vos données

Croissance rime avec dispersion. Le développement de nouvelles solutions et l’intégration de nouveaux clients déclenche la génération de volumes de données toujours plus conséquents, et la conservation organisée de ces données devient de plus en plus difficile pour vos équipes.

Elles manquent de visibilité au quotidien, finissent par délaisser les tâches préventives face à cette complexité et c’est précisément à cet instant que vos espaces de stockage Cloud deviennent la cible de Ransomware.

Les coûts cachés

Alors que les coûts moyens liés à des pertes de données et à des Ransomware ne font qu’augmenter, avec les nombreuses sanctions auxquelles vous pouvez faire face, les coûts des solutions Cloud doublent tous les trois ans.

Sans stratégies FinOps et sans outils de surveillance, les surcoûts et dépenses imprévues sont presque inévitables.

tamper surveille vos données et détecte les premières activités des Ransomwares !

Multi-Cloud

La seule solution de surveillance entièrement compatible S3

tamper peut auditer vos Buckets afin de détecter les opérations qui ont lieu sur vos objets, quel que soit le Cloud Service Provider que vous utilisez. Avec tamper, vous détectez les signes avant-coureurs de l’activité d’un Ransomware sur votre espace de stockage Cloud.

Un support S3 total pour une sécurité maximale !

Cloud Providers

Cloud Storage Providers

CDN

S3 On-Premises

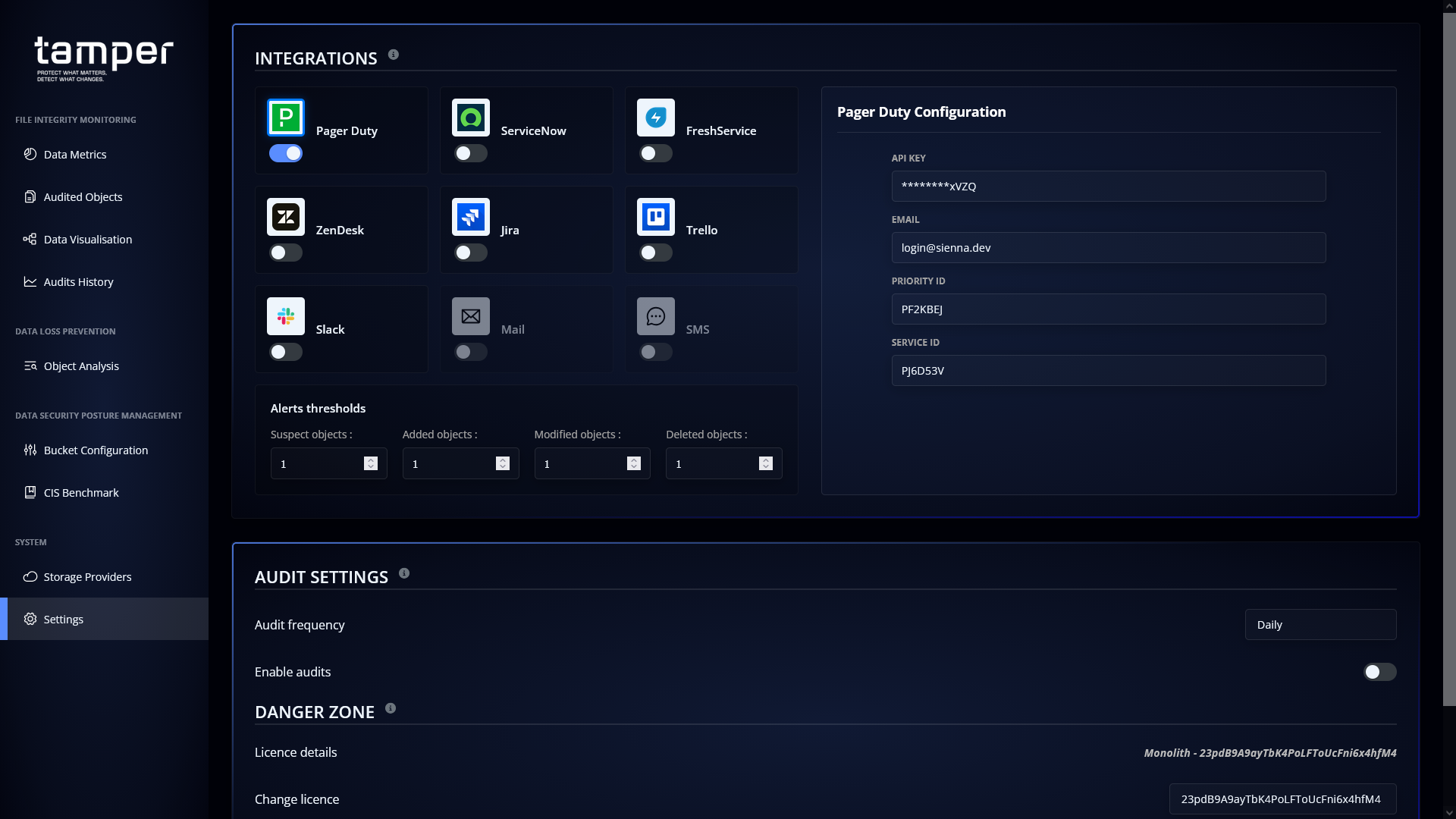

Pour être alerté sur vos plateformes préférée, et pour être sûr de ne rien manquer !

Parce qu’une solution adaptée doit aussi convenir à vos ingénieurs SOC, vos administrateurs systèmes et vos DevSecOps, tamper supporte de nombreuses plateformes tierces pour ses fonctions d’alerting.

De la plateforme d’alerting On-Call Pager Duty, au SIEM Wazuh et au SOAR Shuffle, en passant par les traditionnels outils ITSM tels Service Now, Jira, Fresh Service et ZenDesk, tamper vous alerte sur vos outils.

Des études de cas inspirantes pour des cas d’usages universels

tamper pour l’industrie

Comment tamper garantit l’intégrité des données industrielles critiques pour la production en continu de l’Industry 4.0. Solutions actuelles, challenges et résultats attendus : Notre client, un industriel européen spécialisé dans … Lire la suite

tamper pour la création

Comment tamper protège des milliers d’heures de travail pour un studio de production 3D innovant. Solutions actuelles, challenges et résultats attendus : Notre client du secteur de la création, un … Lire la suite

tamper pour la santé

Comment tamper garantit la valeur probante des rapports médicaux d’une Startup MedTech. Solutions actuelles, challenges et résultats attendus : Notre client, une startup MedTech proposant une plateforme de suivi et … Lire la suite

tamper pour le retail

Comment tamper assure la sécurité de ressources contractuelles critiques pour un fabricant de coffres-forts du secteur du Retail Français. Solutions actuelles, challenges et résultats attendus : Notre client est un … Lire la suite

Obtenez tamper

Pour tester ou pour performer, trouvez le forfait le plus adapté !

GENESIS

La sécurité de vos données Cloud à portée de clic

à partir de

30 €/mois

- Audit journalier de vos données S3

- Suivi de l’intégrité de vos données

- Visibilité FinOps du stockage Cloud

- Matching IOC de objets analysés

- Scoring de vos configuration

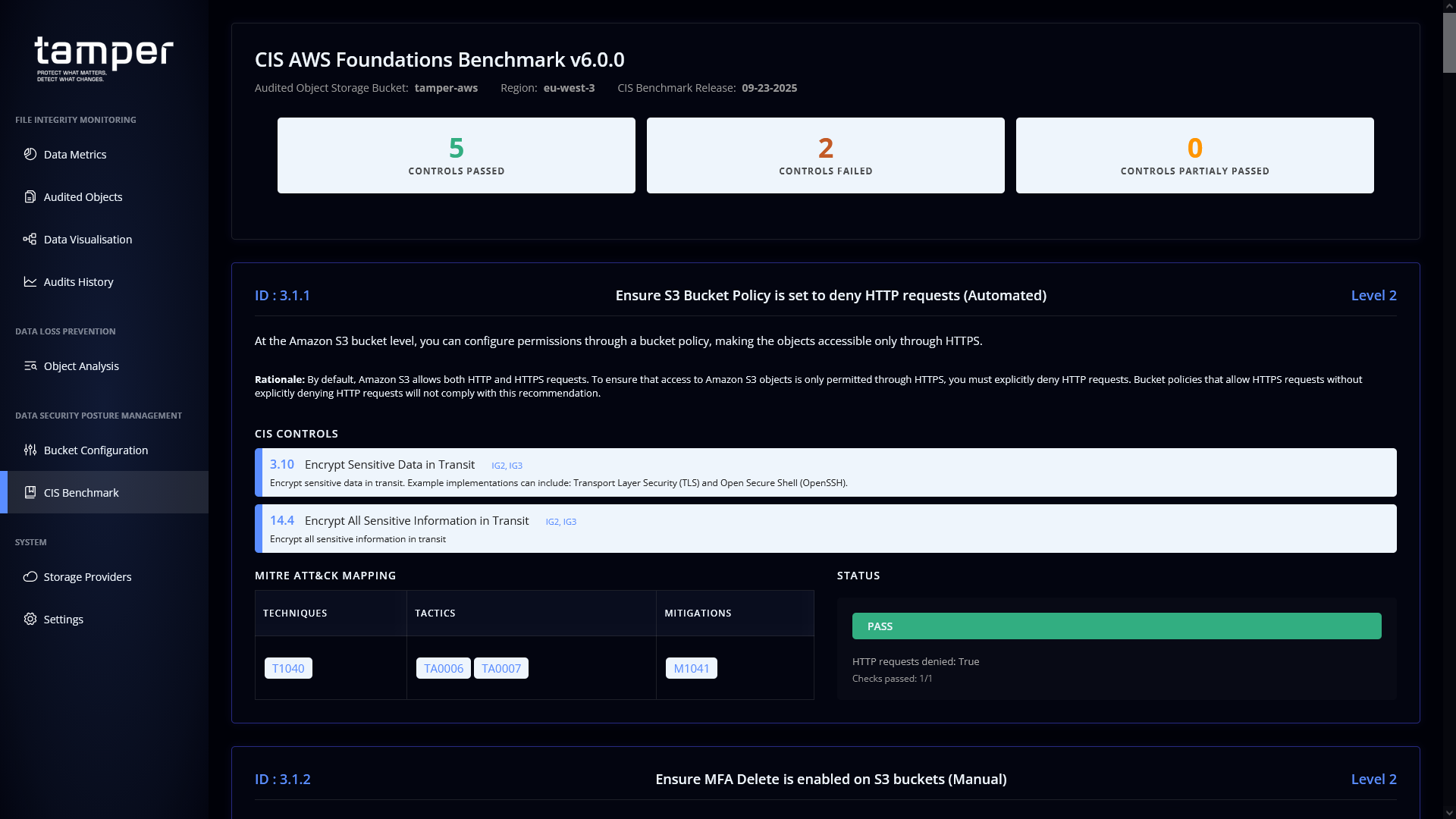

- Benchmark CIS de votre bucket

- Une intégration tierce supportée

- Support 5/7

Forfait valable pour un bucket S3 contenant au maximum 100 000 objets.

Essayez gratuitement (30 jours)MONOLITH

Données centralisées et surveillance IA automatisée

à partir de

200 €/mois

- Les fonctionnalités du forfait GENESIS

- Jusqu’à un audit par heure

- Analyse IA des objets modifiés

- Tagging des objets analysé par IA

- Toutes les intégrations tierces

- Auto-Fix des options de sécurité

- Création de Canary Objects

- Support 5/7, contact dédié et metrics

Forfait valable pour un bucket S3 contenant au maximum dix millions d’objets.

Protégez vos données CloudUNIVERSE

Visibilité globale sans limites, sur Appliance dédiée.

à partir de

960 €/mois

- Les features du forfait MONOLITH

- Fréquence d’audits illimités

- Analyse IA locale sans limites

- Une instance par bucket S3

- Ajout de features dédiées

- Connexion SSO/SAML

- Installation, support 7/7, contact dédié et maintenance matérielle comprise.

Forfait valable jusqu’à 10 buckets S3 contenant au maximum dix millions d’objets chacun.

Assurez votre pérennitéTous nos forfaits ont un prix public ajustable selon vos cas d’usage, vos besoins et vos contraintes. De plus, ceux-ci comprennent tous un accompagnement au déploiement et à la prise en main de l’outil, ainsi qu’une phase de prototypage étendue si les solutions de stockage S3 utilisées sont déployées On-Premises. Le forfait UNIVERSE nécessite une période d’engagement d’au moins deux ans. Contactez notre support [email protected] pour exprimer vos besoins et vos questions.

FAQ / Contact

Vous avez des questions ?

Nous avons les réponses

Depuis 2019, les espace de stockage Cloud tels les Buckets S3 sont la première cible des attaquant. Des attaques silencieuses dont l’objectif est de corrompre vos sauvegardes distantes afin de vous empêcher d’activer un PCA ou un PRA. Et sans sauvegardes viables, c’est la clé sous la porte assurée… Auditer, c’est vérifier, et avec tamper, c’est s’assurer de la pérénnité de son organisation.

Les outils équivalent proposés par les hyperscalers AWS, Microsoft et Google sont propriétaires et dédiés à leur plateformes. Au delà de ne pas savoir ce qu’ils analysent réellement, et ce qu’ils font de ces informations, leur absence d’interopérabilité vous enferme dans leur écosystème. tamper est compatible avec n’importe quelle solution de stockage Objet utilisant le protocole S3. Un standard ouvert, qui vous permet de changer de fournisseur de stockage Cloud sans devoir changer vos outils.

tamper agît quotidiennement en auditant votre espace de stockage Cloud. Chaque fichier modifié, ajouté, supprimé, renommé ou déplacé est recensé, si une opération illégitime à lieu, tamper vous alerte et vos collaborateurs peuvent agir. Lors d’une cyberattaque, le temps c’est la clé. En détectant les signes avant-coureurs de la présence d’un Ransomware, vous déjouez son fonctionnement et assurez votre résilience.

Entre la théorie et la pratique, c’est un fossé, même pour une équipe expérimentée. tamper aide vos intégrateurs, devops et admin sys à correctement configurer vos Bucket S3 selon les guidelines des Benchmarks CIS. La conformité de vos configurations et le suivi des données sensibles (PII, PHI, …) présentes dans vos fichiers, assuré par le module DLP, lui même assisté par IA, vous garantie un respect des textes et réglementations en vigeur.

Le bruit des alertes peut souvent laisser s’échapper des signaux critiques, tamper ne vous alerte qu’en cas de seuils dépassés, d’options de configurations changées ou de fichiers affectés. Trop de faux positifs ? Les alertes sont paramétrables et désactivables, pour ne laisser passer que ce qui est de réelle utilité.

Grace au suivi des objets ayant subi des altérations de leur intégrité, vous savez quels fichiers ont été corrompus, quelles étaient les données sensibles qu’ils contenaient ainsi que la date précise des méfaits. Ces informations sont cruciales pour une équipe forensic et permettent de retracer le fil conducteur de la cyberattaque.

Le déploiement de tamper se veut aisé et rapide car les cyberattaquants sont légions et n’attendent pas. Notre équipe peut installer tamper à distance sur l’un de vos serveurs virtuels, faire la configuration initiale et les premiers audits en une demie-journée. Besoin de compartimentation et d’accès dédiés, notre solution tamper Universe (serveur prêt à être déployé avec tamper déjà fonctionnel et paramétré) est configurable en deux heures après livraison et installation dans vos locaux.

tamper est une solution logicielle développée par SIENNA, une organisation Lilloise de cybersécurité, acteur du stockage hors-ligne sur bandes-magnétiques depuis 2023. Notre équipe assure les démonstrations de tamper, mais aussi les déploiements, la maintenance et le support de l’outil. Vous pouvez en apprendre davantage sur les services et solutions de stockage hors-ligne pour données sensibles proposées par SIENNA sur sienna.dev.