FIM – File Integrity Monitoring

Le FIM comme garant de l’intégrité de vos données.

Le FIM est la seule solution de surveillance des actifs qui permet de finement savoir quelles opérations ont été appliqués aux données. tamper utilise les capacités d’un FIM pour consigner les objets S3 et vous alerter si ceux-ci ont été altérés ou corrompus.

Le FIM, c’est la surveillance en temps réel de l’intégrité des fichiers présents sur un système. Concrètement, la solution prend une « empreinte » de référence pour chaque fichier (via des hash cryptographiques), puis compare en permanence l’état actuel à cette baseline. Dès qu’un fichier est modifié, supprimé ou ajouté de façon non autorisée, une alerte est levée. C’est un outil fondamental pour détecter des intrusions, des malwares ou des modifications suspectes de configurations.

La surveillance continue de vos actifs critiques

Dans un contexte où vos données cloud représentent le cœur de votre activité ; backups Veeam, snapshots de machines virtuelles, archives réglementaires ; la moindre altération non autorisée peut avoir des conséquences catastrophiques. Le File Integrity Monitoring est une technologie de surveillance qui détecte en temps réel toute modification, suppression ou ajout de fichiers dans vos espaces de stockage cloud.

Contrairement aux solutions antivirus traditionnelles qui cherchent des signatures de malwares connues, le FIM adopte une approche proactive : il établit une baseline de référence de vos données et détecte immédiatement tout écart par rapport à cet état normal.

Cette approche est particulièrement critique pour les secteurs retail et industriel où l’intégrité des données de production, des fichiers de configuration système et des backups conditionnent directement la continuité d’activité.

Le principe de fonctionnement du FIM peut être comparé au célèbre jeu des sept différences : Imaginez que vous prenez une photographie détaillée de l’ensemble de vos buckets S3 à un instant T₀ : chaque fichier est recensé avec ses métadonnées (nom, taille, date de modification, empreinte cryptographique).

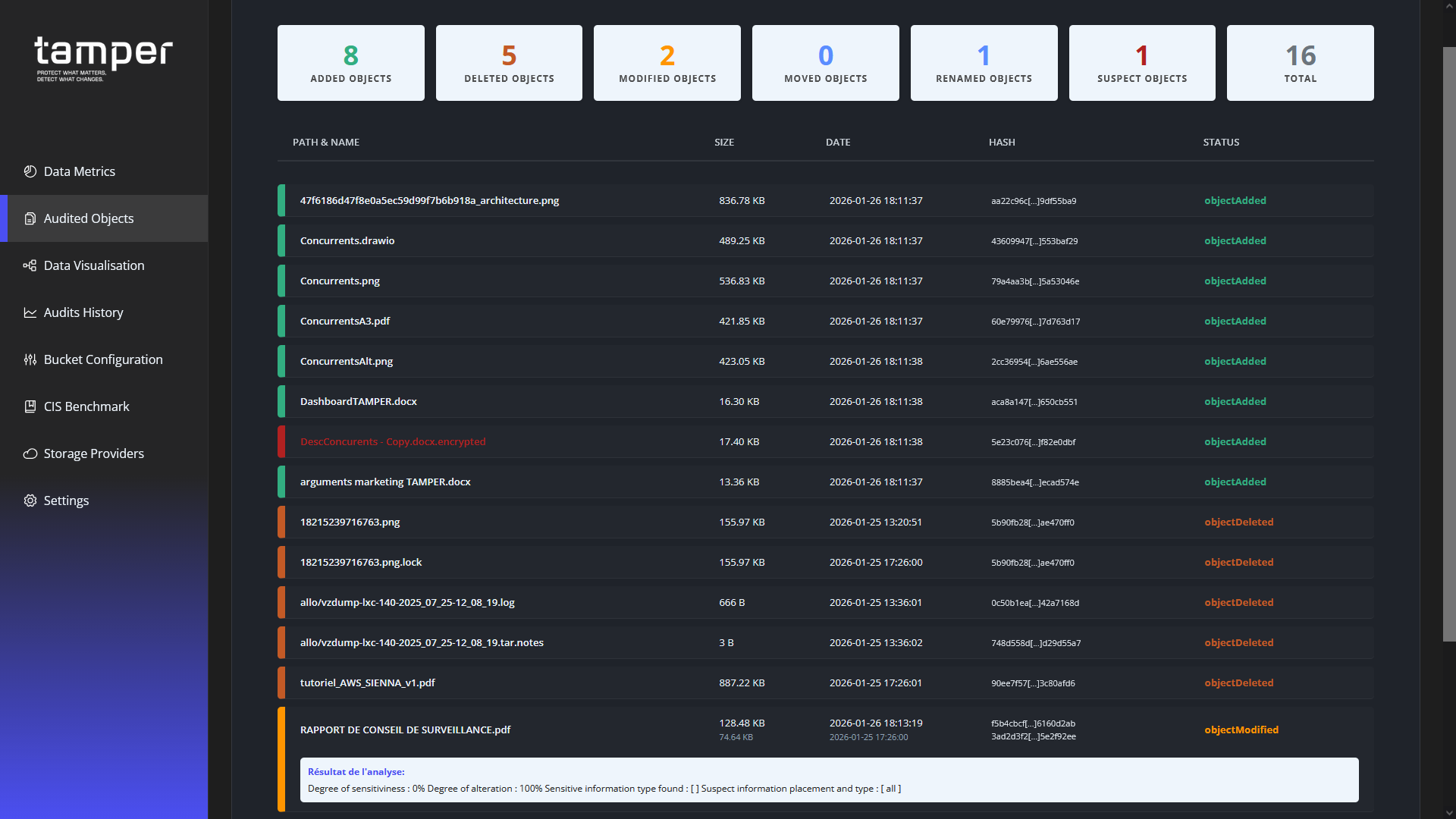

Quelques heures ou jours plus tard, une seconde photographie est prise à l’instant T₁. Le système compare alors méticuleusement ces deux instantanés pour identifier précisément ce qui a changé : quels fichiers ont été ajoutés (potentiellement des implants malveillants), quels fichiers ont été supprimés (tentative d’effacement de preuves ou ransomware), quels fichiers ont été modifiés (corruption de données, exfiltration, chiffrement non autorisé), et même quels fichiers ont été déplacés ou renommés.

Cette comparaison systématique génère un rapport d’audit granulaire qui permet de détecter aussi bien les erreurs humaines que les cyberattaques sophistiquées.

L’enjeu business est considérable : selon les études sectorielles, 60% des entreprises ayant subi une compromission de leurs backups cloud ne l’ont découvert qu’après plusieurs semaines, rendant toute récupération impossible. Le FIM transforme cette fenêtre de détection de semaines en minutes.

Pour vos équipes IT, cela signifie concrètement savoir en temps réel si un collaborateur a accidentellement supprimé un dossier critique de backups, si un script automatisé a échoué et corrompu des données, ou si un attaquant ayant compromis vos accès S3 tente d’exfiltrer ou de chiffrer vos actifs.

Dans le contexte réglementaire actuel (NIS2, DORA pour le secteur financier), cette traçabilité exhaustive des modifications devient une exigence de conformité non négociable.

La valeur opérationnelle du FIM dépasse la simple détection : il devient votre enregistreur de vol numérique. Chaque modification est horodatée, tracée jusqu’à l’utilisateur ou le processus responsable, et peut déclencher des alertes graduées selon la criticité. Un fichier de backup Veeam modifié en dehors des fenêtres de sauvegarde programmées ? Alerte immédiate. Une extension de fichier inhabituelle apparaît massivement (.encrypted, .locked) ? Indicateur potentiel de ransomware. Un volume anormal de suppressions détecté à 3h du matin un dimanche ? Pattern d’attaque caractéristique.

Sans FIM, ces signaux faibles passent inaperçus jusqu’au moment où vous tentez une restauration et découvrez que vos backups sont inutilisables.

Avec un FIM moderne comme tamper, chaque anomalie est détectée, qualifiée et escaladée selon vos règles métier.

Au-delà de la sécurité, le FIM répond à des enjeux d’audit et de gouvernance des données. Lors d’un audit de certification ISO 27001 ou d’un contrôle RGPD, pouvoir démontrer que vous surveillez l’intégrité de vos données personnelles stockées en cloud et que vous disposez d’une traçabilité exhaustive des modifications est un facteur différenciant majeur.

Pour vos équipes commerciales, c’est un argument de réassurance client : « Nous surveillons l’intégrité de vos données 24/7. » Pour votre direction des risques, c’est la réduction tangible du risque de perte de données et l’accélération drastique de la détection d’incidents. Le ROI d’un FIM se mesure en coût évité : une seule détection précoce de corruption de backups avant un sinistre peut économiser des centaines de milliers d’euros de perte d’exploitation.